Diventa free member

Vuoi leggere questo articolo e le altre notizie e approfondimenti su Ninja? Allora registrati e diventa un membro free. Riceverai Breaking News, Marketing Insight, Podcast, Tips&Tricks e tanto altro. Che aspetti? Tieniti aggiornato con Ninja.

Diventa free member

Vuoi leggere questo articolo, le altre notizie e approfondimenti su Ninja? Allora lascia semplicemente nome e mail e diventa un membro free. Riceverai Breaking News, Marketing Insight, Podcast, Tips&Tricks e tanto altro. Che aspetti? Tieniti aggiornato con Ninja.

Le ultime news sul web sono catalizzate dalla scoperta di una vulnerabilità chiamata HeartBleed (letteralmente "cuore sanguinante"), che sta creando allarmismi per la sua (per il momento ancora presunta) gravità ed estensione.

La vulnerabilità infatti, annunciata pubblicamente il 7 Aprile scorso da una ricerca portata avanti indipendentemente da due gruppi di ricercatori (Riku, Antti e Matti facenti parte di Codenomicon e Neel Mehta di Google Security), è il nome informale che è stato dato ad un errore di programmazione (CVE-2014-0160) che da ben due anni è presente nella libreria software crittografica OpenSSL versione 1.0.1.

Heartbleed potrebbe infatti rappresentare la più grave e vasta vulnerabilità che al momento sia stata scoperta.

La libreria OpenSSL è utilizzata da due terzi dei siti Internet del mondo per proteggere le comunicazioni sensibili (principalmente scambi di password) e per l'autenticazione online (il "lucchetto" che è identificato con la voce "https"): alla luce di questo, e sapendo che almeno mezzo milione di siti internet risultano vulnerabili avendo installato la versione incriminata, il problema assume una dimensione decisamente importante ed allarmante. Non si conosce ancora infatti se la falla (già prontamente chiusa e corretta nella nuova versione di OpenSSL) sia già stata sfruttata e da chi: la più grande pericolosità di Heartbleed infatti, spiegano gli esperti, è che potrebbe essere utilizzata da pirati informatici in maniera del tutto invisibile e, purtroppo, anche da parecchio tempo. Il bug infatti consente di acquisire dati riservati (mail, password, documenti, numeri di carte di credito) trasmessi dai siti che, appunto, usano il protocollo OpenSSL.

Siti di banche online, webmail, social network e spazi cloud sono quindi a rischio. E' già stato creato un sito apposito di spiegazione sul bug ed anche un tool online, che permette di verificare se il sito interessato sia compromesso o meno.

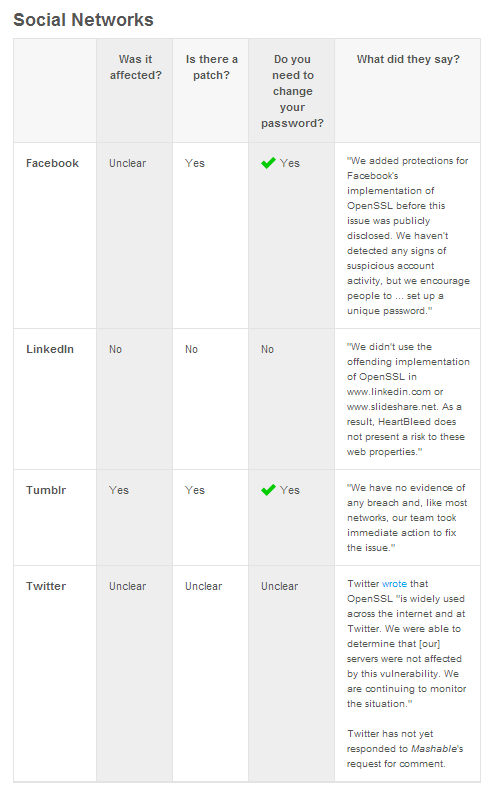

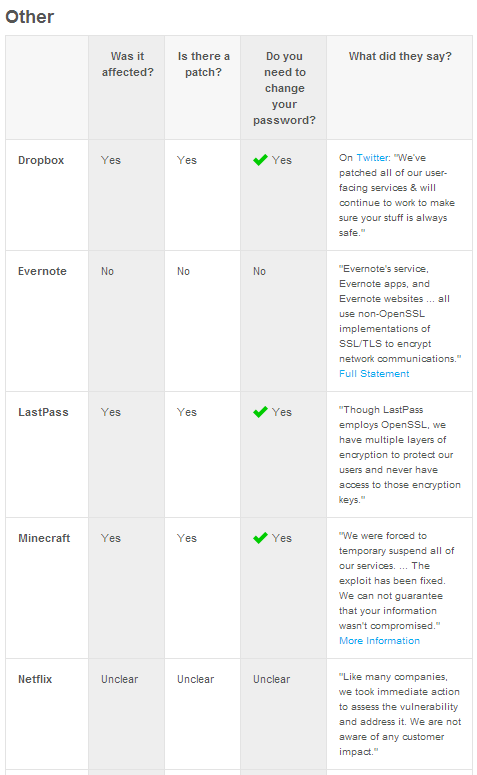

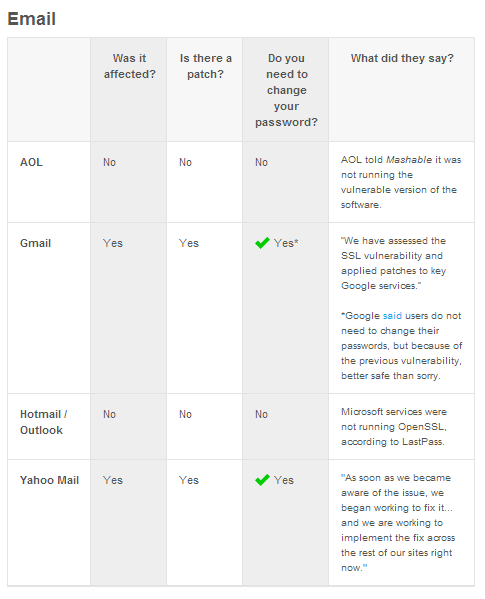

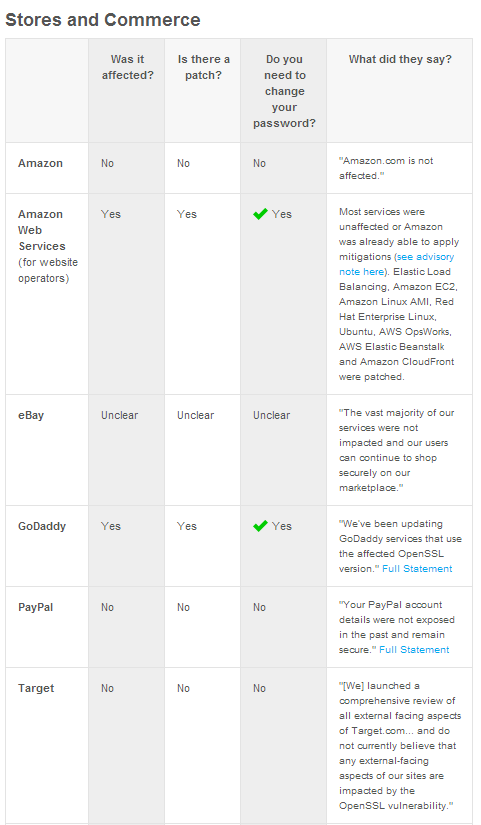

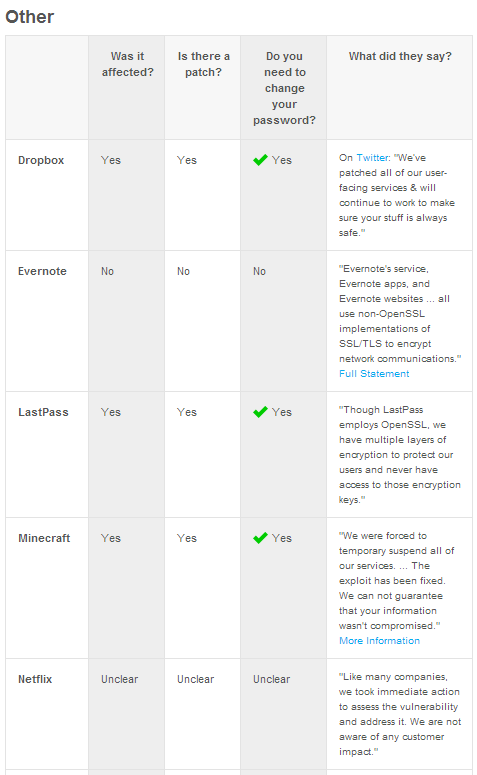

Che cosa possono fare gli utenti finali? Mashable ha creato una tabella riassuntiva che illustra quali sono le piattaforme colpite dal bug (Yahoo al momento è risultata la più colpita) e, in tal caso, se sia necessario cambiare password una volta che la vulnerabilità sia stata risolta. Questo è l'unico valido (e purtroppo unico) consiglio che al momento è possibile fornire, insieme a quello sempre valido di utilizzare password differenti per ogni account al quale ci si registra.

Tutto questo in attesa, ovviamente, di aggiornamenti, che non mancheremo di fornirvi.

Credits @ Mashable

Credits @ Mashable

Credits @ Mashable

Credits @ Mashable

Credits @ Mashable